- Определение основной концепции и ее цели

- Защита от несанкционированного доступа

- В сфере здравоохранения применение этих систем значительно выигрывает при создании медицинских изображений, мониторинге сигналов и диагностическом оборудовании. Передовые алгоритмы позволяют точно обрабатывать изображения, анализировать данные в режиме реального времени и улучшать мониторинг состояния пациента. Возможность быстрой обработки данных позволяет своевременно принимать решения, что крайне важно в сфере здравоохранения.

- При документообороте необходимо четко указывать, кто имеет право доступа к конкретным файлам, а также когда и как эти файлы могут быть переданы. Это позволит обеспечить доступ к критическим данным только лицам, имеющим соответствующий допуск, что снизит риск несанкционированного распространения. Кроме того, необходимо обеспечить надлежащую классификацию документов, указывающую на уровень конфиденциальности с помощью видимых маркеров или меток.

- Компании должны четко определить срок хранения документов и установить процедуры безопасного удаления или архивирования файлов с истекшим сроком хранения. Это снижает риск раскрытия устаревших или неактуальных данных, что может привести к уязвимости системы безопасности. Правильное управление доступом к этим важным документам обеспечивает их безопасность и позволяет оптимизировать работу компании.

- Если задействовано несколько экземпляров, убедитесь, что они последовательно обновляются и синхронизируются. Любые расхождения между экземплярами могут привести к несоответствиям в предоставлении услуг. Необходимо регулярно проверять синхронизацию, уделяя особое внимание оперативному устранению несоответствий версий.

- Если развертывание ограничено количеством экземпляров или правами доступа, менеджер проекта или руководитель группы должен оценить необходимость дополнительных лицензий или изменения конфигурации для соответствия требованиям организации.

- После развертывания отслеживайте программное обеспечение на предмет системных ошибок, особенно тех, которые связаны с доступом или производительностью. Устраните неполадки, просмотрев файлы журналов, проверив системные ресурсы и проведя тесты, чтобы выявить слабые места в конструкции или конфигурации системы.

- Руководителю необходимо получить от HR четкие указания относительно сферы действия политики конфиденциальности, включая любые ограничения на распространение и использование конфиденциальной информации. HR должен убедиться, что политика включает конкретные формы подтверждения, такие как подпись или письменное соглашение, подтверждающие понимание сотрудником обязательств по соблюдению конфиденциальности. Политика должна определять тип информации, считающейся конфиденциальной, и способы ее защиты, а также содержать четкие инструкции по обработке, доступу и распространению таких данных.

- HR должен предоставить руководителю необходимую поддержку в виде учебных материалов или кампаний по повышению осведомленности о значении политики конфиденциальности. Роль HR также заключается в том, чтобы убедиться, что каждый сотрудник знает о внутренних каналах, по которым можно сообщить о любых проблемах или нарушениях, связанных с конфиденциальностью. Таким образом, HR может способствовать созданию рабочего места, где защита конфиденциальной информации является приоритетной задачей, а для предотвращения несанкционированного доступа или распространения предусмотрены соответствующие средства контроля.

- Каждая организация должна установить четкие правила конфиденциальности, чтобы обеспечить защиту конфиденциальной информации. Руководители отвечают за выполнение этих правил, которые могут включать ограничение доступа к определенным документам или системам, содержащим конфиденциальные данные. Эти правила призваны предотвратить несанкционированное использование, раскрытие или уничтожение конфиденциальных материалов.

- Конфиденциальная информация должна быть соответствующим образом помечена, чтобы избежать несанкционированного доступа или неправомерного использования.

- Сотрудники должны избегать передачи конфиденциальных данных лицам, не имеющим законной необходимости в их получении.

- Обращение с конфиденциальной информацией

- По завершении проекта или задачи руководители должны убедиться, что все конфиденциальные данные либо надежно сохранены, либо надлежащим образом уничтожены, если они больше не нужны.

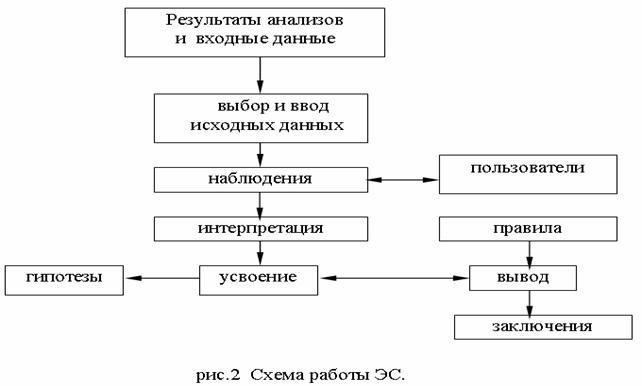

Для эффективного управления и обработки информации организациям следует рассмотреть возможность использования специализированных систем, предназначенных для усиленного контроля и мониторинга. Одна из таких систем позволяет вводить данные, управлять разрешениями на доступ и регистрировать случаи поступления запросов от различных сторон. Она играет важную роль в обеспечении доступа всех участников процесса, включая администраторов и внешние организации, к необходимой документации в соответствии с их уровнем допуска.

При работе с этой системой важно понимать роль различных пользователей, особенно тех, кто отвечает за управление доступом к данным. Безопасность конфиденциальной информации должна быть в приоритете, и назначенные лица должны контролировать ввод и вывод данных. Такие системы позволяют эффективно регистрировать все попытки доступа и гарантировать, что только уполномоченный персонал может изменять или просматривать информацию.

Предприятиям, планирующим внедрить такие системы, важно создать соответствующие учетные записи для всех лиц, которые будут взаимодействовать с системой. Это включает в себя назначение определенных ролей и обеспечение регистрации каждого действия в системе для целей аудита. В зависимости от конкретного приложения может потребоваться ограничить возможность изменения или удаления определенных фрагментов информации без разрешения персонала более высокого уровня.

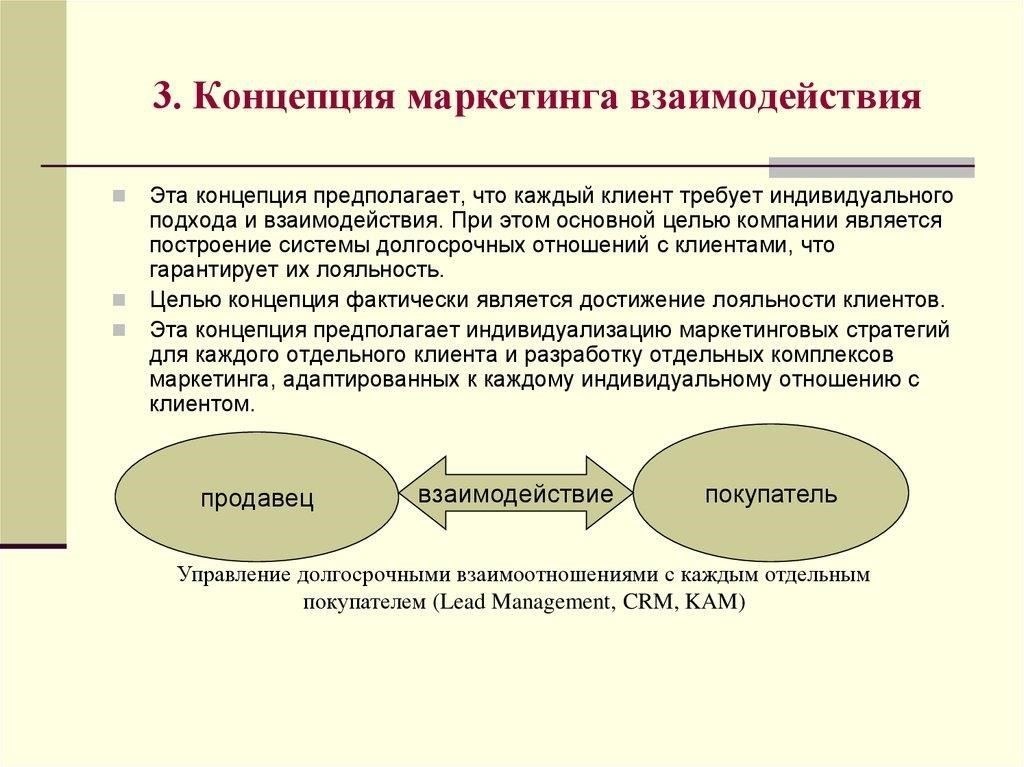

Определение основной концепции и ее цели

Термин «Гриф» служит классификационным знаком, используемым для идентификации документов, данных или других материалов с ограниченным доступом. Это обозначение необходимо для организаций, которым нужно контролировать оборот и хранение конфиденциальной информации. Классификация помогает определить, как следует обращаться с такими данными, кто может получить к ним доступ и при каких условиях они могут быть раскрыты или распространены.

Основная цель присвоения обозначения «Griff» — установить правила, регулирующие работу с конфиденциальными материалами в организации. Эти правила гарантируют, что только уполномоченные лица или группы лиц имеют доступ к определенным видам информации в зависимости от уровня ее чувствительности. Такие правила также распространяются на хранение и обмен документами, определяя конкретные ограничения для предотвращения несанкционированного доступа или распространения.

Для организаций, имеющих дело с секретными или конфиденциальными материалами, знак Griff служит важнейшим инструментом обеспечения безопасности. Он позволяет предприятиям и государственным органам применять особые правила, предотвращающие неправомерное использование или утечку информации. Эти правила могут включать ограничения на то, как хранится информация, кто может ее просматривать, как она может распространяться или копироваться.

Эффективное использование классификационного знака Griff требует соблюдения строгих протоколов. Организации могут вводить дополнительные уровни безопасности и контроля для обеспечения соответствия внутренним и внешним правилам. Это может включать в себя применение таких мер, как шифрование или ограничение доступа для конкретных сотрудников в зависимости от их роли в организации.

- Документы, помеченные грифом, должны храниться в безопасном месте, а доступ к ним должен быть ограничен только уполномоченными лицами.

- Ключевые особенности DSP Griff в бизнес-средеОдним из главных преимуществ использования этой системы является ее способность безопасно управлять документами сотрудников. Она ограничивает доступ к конфиденциальным данным, гарантируя, что только уполномоченные сотрудники, такие как менеджеры по персоналу или руководители отделов, могут просматривать или изменять определенные документы. Это особенно важно при работе с личной информацией или конфиденциальными коммерческими контрактами.

- Типы документов соответствуют конкретным потребностям бизнеса, и система легко интегрируется с существующими рабочими процессами. Файлы, связанные с оценкой сотрудников или контрактами, можно легко распределить по категориям и получить доступ к ним, пометив каждый документ для выполнения соответствующих действий. Однако существуют четкие ограничения на формат и способ работы с документами, содержащими конфиденциальные коммерческие данные или частную информацию о сотрудниках.

Классификация с маркировкойДокументы, содержащие ценную или служебную информацию, должны быть помечены классификационным знаком, например «конфиденциально» или «совершенно секретно». Такая классификация помогает определить, кто имеет доступ к документу, как он должен храниться и каковы процедуры его последующего уничтожения. Очень важно обеспечить, чтобы неавторизованные лица не могли получить доступ к этим материалам ни в результате прямой кражи, ни в результате случайного воздействия. В каждом случае четкая маркировка или указание на документе поможет персоналу сориентироваться в соответствующих процедурах обращения с ним.

Защита от несанкционированного доступа

Юридические последствия неправильного управления

Распространенные сферы применения DSP GriffДля предприятий, стремящихся оптимизировать обработку данных и повысить эффективность работы, интеграция этих передовых систем имеет большое значение. Многие отрасли промышленности выигрывают от возможности обрабатывать и анализировать большие объемы данных в режиме реального времени, что позволяет принимать более эффективные решения и осуществлять стратегические действия. Вот некоторые известные области, в которых эта система оказала значительное влияние:1. Телекоммуникации

Аудио- и видеоиндустрия использует эту технологию для улучшения качества звука, сжатия больших файлов и доставки контента высокой четкости конечным пользователям. Редактирование в реальном времени и обработка эффектов имеют решающее значение в этих отраслях для предоставления высококачественных услуг. Системы могут обрабатывать большие объемы данных, сохраняя при этом стабильную производительность, что делает их незаменимыми в телерадиовещании, производстве музыки и потоковом видео.

В сфере здравоохранения применение этих систем значительно выигрывает при создании медицинских изображений, мониторинге сигналов и диагностическом оборудовании. Передовые алгоритмы позволяют точно обрабатывать изображения, анализировать данные в режиме реального времени и улучшать мониторинг состояния пациента. Возможность быстрой обработки данных позволяет своевременно принимать решения, что крайне важно в сфере здравоохранения.

4. Автомобильная промышленность

Автомобильная промышленность использует цифровую обработку сигналов в таких системах, как технология автономного вождения, системы управления автомобилем и автомобильные развлечения. Интегрируя эту технологию, производители могут обеспечить более точную интерпретацию данных с датчиков и камер, повышая безопасность и улучшая общее впечатление от вождения.

Юридические и нормативные аспекты при внедрении DSP Griff

Прежде чем внедрять эту технологию, необходимо ознакомиться с юридическими обязательствами, связанными с обработкой и безопасностью данных. Каждый пользователь должен понимать правила, регулирующие сбор, передачу и хранение конфиденциальной информации. Компании, работающие с такими системами, должны обеспечить соблюдение законов о защите данных, в том числе гарантировать, что они не нарушают права частных лиц. Ответственность организаций, внедряющих эти системы, за защиту пользовательских данных трудно переоценить, и невыполнение этих требований может привести к штрафным санкциям.

Соответствие требованиям безопасности данных

Очень важно использовать безопасную форму передачи данных, обеспечивая наличие протоколов шифрования для предотвращения несанкционированного доступа. Меры безопасности должны регулярно проверяться, поскольку регулирующие органы могут потребовать подтверждения соблюдения этих стандартов. В каждом случае система должна подтверждать, что персональные данные обрабатываются надлежащим образом, обеспечивая прозрачность обработки информации. Отсутствие ответственности при работе с конфиденциальными данными может привести к серьезным юридическим последствиям, включая штрафы или другие виды наказания.

Как интегрировать DSP Griff в операции и процедуры компанииЧтобы эффективно интегрировать эту систему в процедуры компании, необходимо следовать установленным правилам работы с конфиденциальными документами. Сотрудники должны быть обучены тому, как создавать, хранить и передавать документы в соответствии с правилами конфиденциальности. Доступ к этим документам следует строго контролировать, ограничивая его использование только уполномоченным персоналом.

При документообороте необходимо четко указывать, кто имеет право доступа к конкретным файлам, а также когда и как эти файлы могут быть переданы. Это позволит обеспечить доступ к критическим данным только лицам, имеющим соответствующий допуск, что снизит риск несанкционированного распространения. Кроме того, необходимо обеспечить надлежащую классификацию документов, указывающую на уровень конфиденциальности с помощью видимых маркеров или меток.

Каждый документ, попадающий в сферу действия этой системы, должен быть четко промаркирован, чтобы все участники процесса могли легко определить его статус. Для целей хранения все файлы должны надежно храниться в информационной системе компании в соответствии с предписанными протоколами хранения и поиска цифровых данных. Правила передачи этих файлов между различными отделами также должны быть прописаны в политике компании, чтобы предотвратить любые злоупотребления.

Компании должны четко определить срок хранения документов и установить процедуры безопасного удаления или архивирования файлов с истекшим сроком хранения. Это снижает риск раскрытия устаревших или неактуальных данных, что может привести к уязвимости системы безопасности. Правильное управление доступом к этим важным документам обеспечивает их безопасность и позволяет оптимизировать работу компании.

Очень важно включить список авторизованных пользователей с правильными разрешениями на доступ. Убедитесь, что только пользователи с соответствующими правами доступа могут выполнять критически важные действия. Неправильный доступ может привести к несанкционированным изменениям, которые нарушат целостность системы.

Если задействовано несколько экземпляров, убедитесь, что они последовательно обновляются и синхронизируются. Любые расхождения между экземплярами могут привести к несоответствиям в предоставлении услуг. Необходимо регулярно проверять синхронизацию, уделяя особое внимание оперативному устранению несоответствий версий.

Одна из наиболее распространенных проблем возникает из-за отсутствия надлежащих разрешений. Например, при попытке использования административных функций необходимо убедиться в наличии правильных лицензий или токенов доступа. Рекомендуется тщательно отслеживать и проверять разрешения, ограничивая доступ к определенным функциям в зависимости от ролей и обязанностей.

Если развертывание ограничено количеством экземпляров или правами доступа, менеджер проекта или руководитель группы должен оценить необходимость дополнительных лицензий или изменения конфигурации для соответствия требованиям организации.

Формы документации всегда должны быть заполнены точно, чтобы обеспечить соблюдение правильных процессов при развертывании. Неправильно заполненные формы могут привести к проблемам с отслеживанием и отчетностью, особенно когда речь идет об учете действий и разрешений пользователей.

После развертывания отслеживайте программное обеспечение на предмет системных ошибок, особенно тех, которые связаны с доступом или производительностью. Устраните неполадки, просмотрев файлы журналов, проверив системные ресурсы и проведя тесты, чтобы выявить слабые места в конструкции или конфигурации системы.

Что руководитель потребует от HR при введении или обновлении политики конфиденциальности

Руководителю необходимо получить от HR четкие указания относительно сферы действия политики конфиденциальности, включая любые ограничения на распространение и использование конфиденциальной информации. HR должен убедиться, что политика включает конкретные формы подтверждения, такие как подпись или письменное соглашение, подтверждающие понимание сотрудником обязательств по соблюдению конфиденциальности. Политика должна определять тип информации, считающейся конфиденциальной, и способы ее защиты, а также содержать четкие инструкции по обработке, доступу и распространению таких данных.

Руководитель может запросить анализ соответствия политики требованиям законодательства, подчеркнув любые ограничения или изменения в текущей практике. HR должен подготовить подробные разъяснения о том, как политика повлияет на повседневную деятельность сотрудников, и указать действия, которые будут считаться нарушениями. Кроме того, в политике должны быть определены последствия нарушения конфиденциальности, которые могут включать штрафы или другие санкции. Также следует планировать регулярные обновления или курсы повышения квалификации по вопросам конфиденциальности для сотрудников, чтобы подчеркнуть важность соблюдения политики.

HR должен предоставить руководителю необходимую поддержку в виде учебных материалов или кампаний по повышению осведомленности о значении политики конфиденциальности. Роль HR также заключается в том, чтобы убедиться, что каждый сотрудник знает о внутренних каналах, по которым можно сообщить о любых проблемах или нарушениях, связанных с конфиденциальностью. Таким образом, HR может способствовать созданию рабочего места, где защита конфиденциальной информации является приоритетной задачей, а для предотвращения несанкционированного доступа или распространения предусмотрены соответствующие средства контроля.

Правовые основы политики конфиденциальности

Каждая организация должна установить четкие правила конфиденциальности, чтобы обеспечить защиту конфиденциальной информации. Руководители отвечают за выполнение этих правил, которые могут включать ограничение доступа к определенным документам или системам, содержащим конфиденциальные данные. Эти правила призваны предотвратить несанкционированное использование, раскрытие или уничтожение конфиденциальных материалов.

Ключевые рекомендации по соблюдению конфиденциальности

Конфиденциальная информация должна быть соответствующим образом помечена, чтобы избежать несанкционированного доступа или неправомерного использования.

Каждый сотрудник должен понимать свою роль в сохранении информации, включая то, как безопасно обращаться с конфиденциальными документами, хранить их и уничтожать.

Сотрудники должны избегать передачи конфиденциальных данных лицам, не имеющим законной необходимости в их получении.

В организациях должны быть созданы системы, ограничивающие доступ к конфиденциальным данным в зависимости от роли и обязанностей пользователя.

Обращение с конфиденциальной информацией

Все копии конфиденциальных документов должны быть тщательно обработаны. Все ненужные копии должны быть надежно уничтожены.

По завершении проекта или задачи руководители должны убедиться, что все конфиденциальные данные либо надежно сохранены, либо надлежащим образом уничтожены, если они больше не нужны.

Необходимо разработать четкие правила утилизации цифровых и физических документов, содержащих конфиденциальную информацию.

При работе с конфиденциальными данными сотрудники должны всегда действовать в соответствии с политикой, установленной организацией и руководством. Может потребоваться регулярное обучение, чтобы все знали о своих обязанностях по сохранению конфиденциальности на рабочем месте.